我折腾过的那些路由器 篇三:刚上车的PHICOMM 斐讯 K2P B1 金色 无线路由器 刷官改固件 经验贴 |

您所在的位置:网站首页 › k2p a2拆解 › 我折腾过的那些路由器 篇三:刚上车的PHICOMM 斐讯 K2P B1 金色 无线路由器 刷官改固件 经验贴 |

我折腾过的那些路由器 篇三:刚上车的PHICOMM 斐讯 K2P B1 金色 无线路由器 刷官改固件 经验贴

|

我折腾过的那些路由器 篇三:刚上车的PHICOMM 斐讯 K2P B1 金色 无线路由器 刷官改固件 经验贴

2018-04-14 11:20:40

71点赞

430收藏

123评论

前言 斐讯以路由器出身,以0元购发家,以智能家居等落地,现在已然成为路由器销量的大神公司。 前面因为674的价格799的返利,成功的又上了车(我不会说我已经有了两台k3,两台k3c,还未下车。) 斐讯路由的漏洞被强大的网友发现了,所以爆出来不安全的问题: 1.劫持流量 举个栗子,当你连上你家的wifi,下载一个app。结果呢,你想下载的app已经被神不知鬼不觉地替换掉了。或者你下载爱奇异看电影,安装完了路由器能给你偷偷替换成迅雷看看。 2.窃取用户隐私 即所谓的“大数据”,由于后门的存在,你在互联网上的喜好和隐私都被摸得一清二楚,这些数据如果被卖给电商,你就可以被“精准”投放广告了。 举个栗子,你家生了娃,结果你无论点开什么网页,都收到路由器推送的奶粉广告。 3.主动或被动地作为网络攻击的跳板 在互联网上,攻击与入侵每天都在发生。对于一个网站来说,如果从某个IP发起的攻击非常多,可以通过封锁IP等方式限制对方。 但是,近年来,岂安实验室的安全专家们发现,越来越多的攻击来源变得难以定位,很多IP被定位到个人宽带用户,而宽带用户显然不是真正的入侵者。 路由器的后门为黑产对网站攻击打开方便之门,甚至有些厂商会主动把这部分后门当作资源出售。一些技术手段比较高的黑产也会主动去攻击这一类路由节点,获取到权限后把它当作跳板来攻击其他网站。 对于这部分攻击,岂安科技的 WARDEN 业务风险监控系统可以很好的检测到,并及时响应。但是,更多的网站是完全暴露在攻击之下,而且也无法追踪到攻击来源。 不看不知道,一看吓一跳。 看来天下没有免费的午餐啊。 不过回过头来想想,小米路由HD的拦截,嗯,我好像发现了什么。

那么,问题来了,都已经上车了,怎么办呢? 两条路,刷机,或者扔掉。 刷机,感觉很难的样子。 其实很简单,小白也能会,前提是要找到对应的固件、看一下要求,然后刷机,提供固件的地方都提供了刷机教程。所以很简单。只要你会用电脑,看着教程一步一步来,没问题。 关键是刷机了以后,有很多插件可以让你飞起,类似于chrome丰富的插件。比如去广告啊,比如多拨啊之类的操作。 不同的固件集成的功能不一样(但是差别不会很多,除非你非常需要某个功能)。 固件有公司提供的,在一定程度上有更新的保障,有技术大神自己分享的,估计都是单打独斗在某些开源的ROM的基础上修改的,但是在某些有名气的论坛里,也很有名气,a大,lede,R大,相信刷过机的朋友们都体验过。 比较出名的,体验比较好的大概有【潘多拉】、【华硕(属于大神修改的)】、【OpenWrt】还有各种固件。 版本限制虽然刷机盛行,各大论坛,大妈家各种刷机教程。但是真正在使用过程中还需要弄明白一些事情,才不至于(´⊙ω⊙`)。 就针对k2p来说,目前分为三个版本:A1/A2/B1。 其中银色的斐讯k2p一般是A1/A2,但是也有网友说,遇到了银色的B1版本。 A1/A2版本的cpu是联发科MediaTek(MTK),B1的版本是博通Broadcom(BCM)。 或许你不需要知道他们在原理上有什么区别,你只需要知道mtk的cpu可以刷的第三方固件很多,而且较为简单。而bcm的cpu第三方固件相对不是那么多,刷机的操作也不是那么简单。 主要的是功能的实现也不同。比如最明显的就是B1的第三方固件没有多拨的功能。 所以,大家上车前,需要认识清楚,然后再进行剁手。 你有可能会说,这不是斐讯骗人嘛。人家又没让你刷机,提供了好好的rom你不用,自己折腾,关我什么事儿。 所以,避免被坑的关键就是自己擦亮眼睛。 我买的时候仅仅是因为799差价有100+,投资674,最终免费的一个路由,还有125的利息。 所以,就拿金色的k2p来展示一下,官改固件是怎么刷机的。 本文教程只适合k2p版本为B1的(一般对应的是金色的)。本文教程只适合k2p版本为B1的(一般对应的是金色的)。本文教程只适合k2p版本为B1的(一般对应的是金色的)。重要的事情说三遍。 目前一般金色的是B1,但是为了确认,还是从路由器背部,k码左边看一下到底是A1 A2 还是B1. 刷机准备1、带有网线插口的电脑。建议是笔记本,刷机的时候用有线连接k2p,然后无线联网,方便随时查阅资料。 2、网线一根,只要是正常的就可以啦。 3、工具软件+包:tftpd64.460,官改包(我刷的是v14),这是网友提供的,直接提供大家下载链接。 刷机过程将工具软件下载好,断开无线连接。 1、将网线链接电脑和路由器的LAN口(就是四个相同插口的其中一个,不是黄色的那个)。

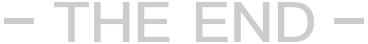

2、设置电脑网络

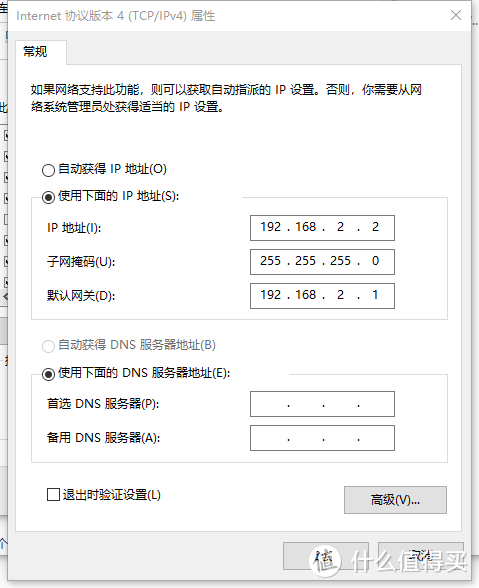

3、路由器电源拔掉 → 按住reset不动(就是路由器屁股那个小白点) → 插上电源 → 坚持十秒 → 松手。 4、浏览器端输入 http://192.168.2.1,进入k2p的CFE模式。不要动。 5、解压官改包,可用不是压缩包,而是.bin后缀的文件。我这里的是k2p_bcm_v14.bin,名字就别改了。 6、解压缩tftp压缩包,到一个文件夹,然后把第2步解压的.bin文件复制到该文件夹下。 7、双击打开tftp64.exe(就我提供的下载链接里压缩包里的,有可能会有不同的版本)。

选择刚刚设置的192.168.2.2. 8、在浏览器输入: http://192.168.2.1/do.htm?cmd=flash+-noheader+192.168.2.2:k2p_bcm_v14.bin+flash0.trx tftp会自动跳出拷贝进度条,我没来得及截图。 但是必须有这个进度条,这一步才算成功。要不就没有要刷进k2p的固件了。 注意:加粗的固件文件名必须和你拷贝进去tftp文件夹的一样。是哪个版本就用哪个版本的名字。 9、结束了以后,可以歇歇了。等个几分钟(大约5分钟),给路由器断一下电,再通电就可以了。 如果你有强迫症,可以进去系统以后恢复一下路由器的出厂设置。 特别注意:我用的是校园网,静态ip,web登陆认证。在刷完机以后,正常登陆web认证页面,但是十几秒以后,就直接断网,路由器也进不去。很是神奇。不甘心于是恢复了出厂设置,结果就是没问题了。 我一开始以为恢复出厂设置会恢复到官方固件,看来是我多虑了,可以随意一些的。 官改版本功能一览既然是官改,肯定是和官方固件差不多。

192.168.2.1,登陆管理界面,和官方固件一样的,可以看到连接设备的信息。 可以看到,导航栏一共有四个选项,其中前三项都很简单。特色主要在功能设置里面,这个放在下面一节说特色。

终端管理,可以看到设备的mac地址信息以及连接方式,网络速度等。

第三个就是无线设置,除了ssid以外,还可以设置网络模式。 与常规路由器无异。 在跳到功能设置里面。 我以为官改没有办法自动升级之类的操作,结果我多虑了,是可以操作的,只是没办法更新,显示连接服务器失败。

而直接显示的就是跳出。

还有简单的一键体检,大概就是检查一下路由器各方面有没有什么异常。

而手动升级则是选择官方固件,看版本编号就看得出来。 官方下载连接也是直接跳转到官方获取固件的地址去。 所以不要乱来。

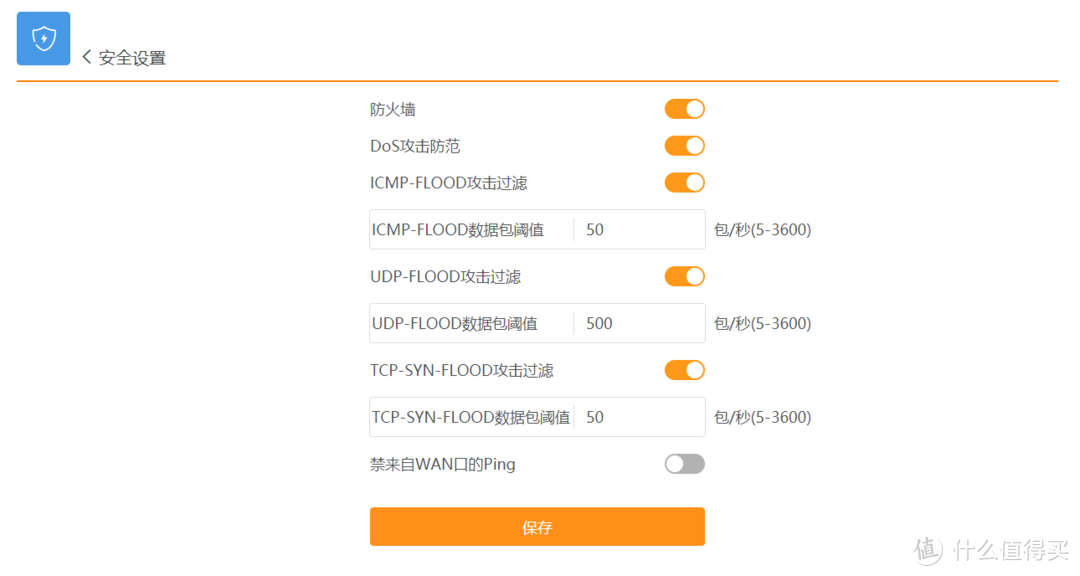

而安全设置里面,除了传统的防火墙以外,还有Dos攻击防范。

可以手动设置远程管理。 我是用校园网测试的,设置固定的访问ip和端口,就可以不连接路由器直接访问。

登陆后的操作和连接路由器直接登陆没有任何区别,只是页面加载速度会有一些差距,不过也属于正常的状态。 还有更多的功能可以体验。 官改版本特色

刷了官改以后,没有什么太大的区别,就是这个地方,有一些细微的区别,所以可以先来查看一下,别一看界面没变化就以为没有成功。

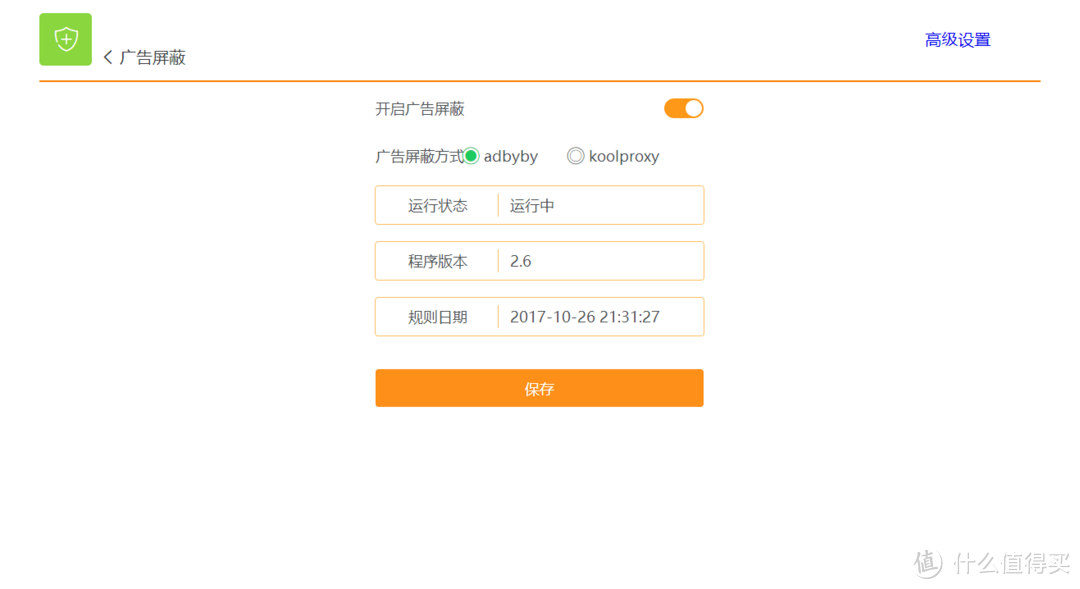

比起官方版本多了一些(最右边一列)特色功能。 广告过滤,这个不用说了,基本上都有的功能。

喜欢灯厂的你,我为你发现了这个。

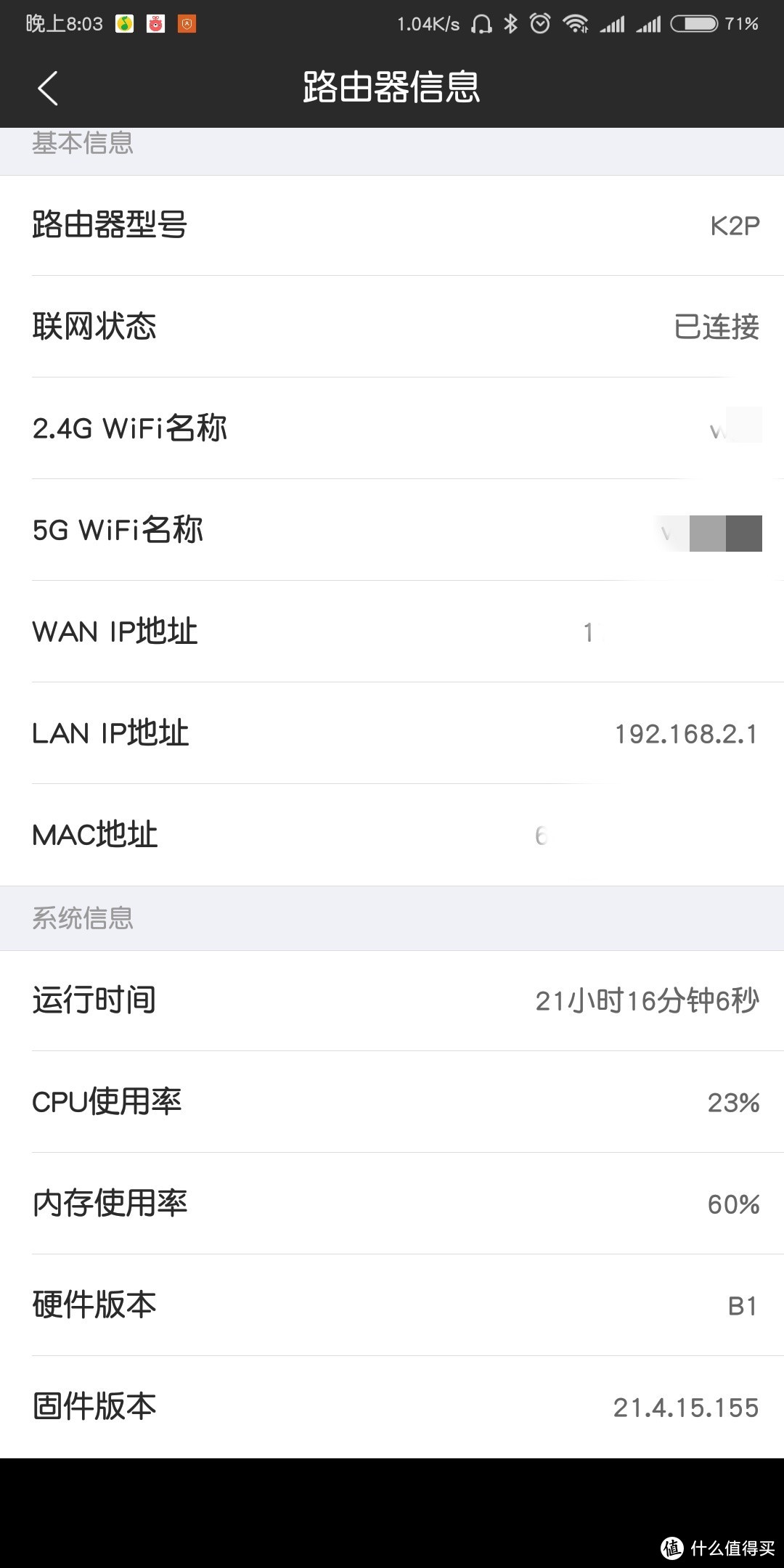

虽然刷了官改,但是app端仍旧可以连接并管理。

不得不说,斐讯路由的app做的一点也不认真,全面屏(18:9)都没有自动适配。 我只有一个k2p,下面这一个是我刷完机以后在家里测试的,然后直接恢复出厂设置拿到了实验室,结果app里可以看到两个设备,而这两个设备的mac地址是一样的。我竟无言以对。

看斐讯路由app的底部菜单栏,感觉,这个app主要还是做商城用的。 因为你看上图,管理根本没有什么功能。

尽管是官改固件,但是app能连接上,并且显示的是官方固件的版本。这个也算是正常。 只是不知道,官改的系统还会不会泄露数据了。 这个无从验证了。 总结1、刷机有风险,动手需谨慎。 2、刷机以后,有了一些小功能,比如屏蔽广告。等等。实测广告屏蔽能有效的针对视频开头的,app的打开广告等,因为插入广告的原理不同,所以没能屏蔽。 3、不支持多拨,由于硬件原因,第三方适配的固件非常少,一些通过刷机实现的功能就没办法实现了。 4、系统稳定。刷完机以后恢复出厂设置了一次,就一直在运行,没有重启也没有出现故障。 以上就是本次原创的所有内容。 希望对你有帮助。

|

【本文地址】

今日新闻 |

推荐新闻 |

在线升级是联网找到官改的最新固件。

在线升级是联网找到官改的最新固件。